数据保护附录

客户已与 签订主协议或具有类似性质和目的的协议(以下简称“主协议”) G-P。 签署此类主协议可能需要处理个人数据。 客户和 G-P (统称为“双方”)同意,本数据保护附录(“DPA”)规定了其处理和保护与主协议下 G-P向客户提供的服务相关的个人数据的义务,双方同意受本 DPA 的约束。 本 DPA 是对主协议中的条款和条件的补充,并纳入其中。 如果本 DPA 与双方之间就本协议所述问题达成的任何其他协议发生冲突,以本 DPA 为准。 如果客户已经与 签订了有效的数据保护附录 G-P,则该协议应优先于本 DPA,并且本 DPA 不具有任何效力,除非客户和 另有书面约定 G-P。

鉴于:

- 当 G-P 向客户提供记录雇主(“EOR”)服务时, G-P 将承担由客户选择的受雇个人(“专业人员”)的法定雇主角色。

- 对于此类专业人员的个人数据,在雇佣关系期间 G-P 是控制者。

- 对于客户出于自身目的收集和使用的专业人员个人数据,客户也是具有独立隐私义务的控制者。

- 在提供 EOR 服务时,与 G-P 客户之间交换专业人员的个人数据应处于独立的控制人与控制人关系中,并且 应适用下文第 2 条中定义的控制人与控制人之间的条款。

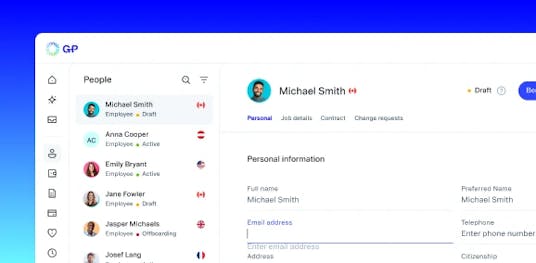

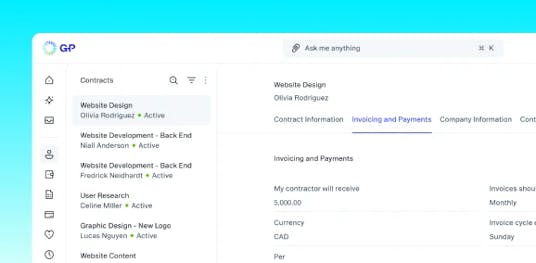

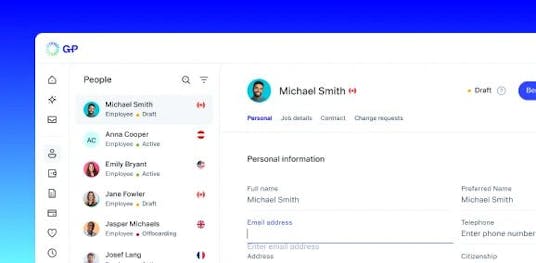

- G-P 还通过 G-P的平台 (“GPP”) 提供各种软件即服务产品,通过该平台,客户 G-P 能够管理与这些专业人员的关系。

- 通过向客户提供 GPP 的访问权限, G-P 是客户指定的 GPP 授权用户上传到 GPP 的账户相关数据的处理者,并 应适用第 3 节中定义的控制者到处理者条款。

G-P 且客户已同意如下:

1. 定义

1.1.本协议未定义的 术语具有主协议中规定的含义。 本 DPA 中的以下词语具有以下含义:

1.2. “授权用户” 指客户允许的个人,其可能包括客户的员工和/或承包商,根据主协议的签署代表客户访问和使用 GPP 。

1.3. “客户数据”指由客户 G-P 代表客户传输、处理或存储的、与任何授权用户或可识别自然人相关的任何个人数据,供客户使用 GPP。

1.4. “数据保护 法”指本协议一方受其约束且适用于所提供服务的任何数据保护和隐私法,包括但不限于 GDPR、英国 GDPR、瑞士数据保护法、美国隐私法(包括州和联邦法律)和 巴西 LGPD。

1.5. “GDPR”指通用数据保护条例 (EU) 2016/679。

1.6. “GPP”指 G-P的专有软件,包括但不限于该软件、移动版本、其中包含的任何软件,以及通过使用 G-P的专有软件或第三方服务提供的任何数据,包括其更新、升级、平台即服务和文档。

1.7. “EEA”指 欧洲经济区。

1.8. “LGPD”指巴西第 13.709 号法律,即个人数据保护法,经修订、取代或替换后。

1.9. “Master Agreemen t”指客户之间 G-P 就提供服务而签署的协议。

1.10. “隐私政策”指不时更新 G-P的隐私政策,可在 https://www.globalization-partners.com/privacy-policy/

1.11. “专业人员数据” 指专业人员 G-P 在向客户提供 EOR 服务的过程中处理的个人数据。

1.12. “限制传输” 指将个人数据传输到欧洲经济区、英国、瑞士或巴西以外的国家/地区,这些国家/地区不受适用数据保护法规定的充分性决定 的约束,因此需要根据适用数据保护法采取适当的保护 措施。

1.13. “服务”指根据主协议 G-P 向客户提供的服务,可能包括 EOR 服务以及 GPP 的访问和使用。

1.14. “标准合同条款” 或 “SCC” 是指 (i) GDPR 适用的情况下, 根据欧洲议会和理事会法规 (EU) 2016/679 ,欧盟委员会关于向第三国传输个人数据4 2021 年 6 月 的标准合同条款的执行决定 (EU) 2021/914 所附的标准合同条款, 网址: https://eur-lex.europa.eu/legal-content/EN/TXT/HTML/?uri=CELEX:32021D0914&from=EN ("EU SCCs"); (ii) 如果英国 GDPR 适用, 根据第 46(2)(c) 条采用的适用标准数据保护条款, 或 (d) 如果英国 GDPR 是指信息专员办公室根据数据保护法 2018 第 119A(1) 条发布的欧盟标准合同条款的国际数据传输附录(“英国附录”), 此类英国附录可根据其中第 18 条进行修订(“英国 SCC”); (iii) 如果瑞士 数据保护法 适用, 发布的适用标准数据保护条款, 经瑞士联邦数据保护局和信息专员办公室(“瑞士 SCC”)批准或认可; 巴西 LGPD 适用的地方, 适用的 标准合同条款, 附于巴西国家数据保护局(“ANPD”)颁布的第 19/2024 号决议 CD/ANPD, (“巴西 SCC”)。

1.15. “瑞士数据保护法”或 “FADP” 指 (i) 瑞士联邦数据保护法(日期为 1992 年 6 月 19 日 3 月 1 日, 2019 年)(“FDPA”);(ii) 联邦数据保护法 条例 (“FODP”);以及 (iii) 根据、根据、替换或继承而制定的任何国家数据保护法以及替换或更新任何上述内容的任何立法。

1.16. “英国附录” 指英国信息专员发布的欧盟标准合同条款的英国国际数据传输附录。

1.17. “UK Data Protection Laws” mean the GDPR as saved into United Kingdom law by virtue of section 3 of the United Kingdom's European Union (Withdrawal) Act 2019 ("UK GDPR") and the Data Protection Act 2018 (together, "UK Data Protection Laws").

1.18. “美国隐私法”指与个人数据处理相关的适用的美国 (US) 州法律、命令、法规和监管指南,包括但不限于:(a) CCPA;(b) 弗吉尼亚州消费者数据保护法;(c) 科罗拉多州隐私法;(d) 康涅狄格州关于数据隐私和在线监控的法案;(e) 犹他州消费者隐私法;以及 (f) 所有类似的州法律

1.19. "控制者”、“数据主体”、“个人数据”、“个人信息”、“数据泄露”、“处理者”、“处理/加工”、“限制传输”、“服务提供商” 和/或任何其他类似术语和概念应具有数据保护法中定义的含义。

2. 控制个人数据

2.1.双方 的角色。如果作为独立控制者 G-P 运营,在处理个人数据时 G-P 应遵守数据保护法规定的控制者义务,并应按照 G-P的隐私政策所述处理个人数据,详见 https://www.globalization-partners.com/privacy-policy/。 客户在作为控制者处理个人数据时应遵守其在数据保护法下的义务。 在任何情况下,双方均不得作为联合控制者根据本 DPA 处理个人数据。

2.2. 责任和确认。 各方均可作为独立数据控制者根据本 DPA 处理与 专业人员数据 相关的个人数据。 双方同意遵守各自的义务,并按照本 DPA 和适用于该方个人数据处理操作的所有数据保护法律公平合法地处理任何个人数据。 各方应确保其个人数据的处理仅限于 GPP 提供的目的, G-P 并且基于合法处理的法律依据。 双方将相互协助,以履行各自在数据保护法下的义务,包括但不限于在发生数据泄露时相互协助,回应数据主体和/或监管机构的要求。