ADDENDUM À LA PROTECTION DES DONNÉES

Le Client a conclu un Contrat-cadre ou un contrat de nature et d’objet similaires (ci-après le « Contrat-cadre ») avec G-P. La signature dudit Contrat-cadre peut entraîner le Traitement de Données à caractère personnel. Le Client et G-P (collectivement désignés les « Parties ») conviennent que le présent Addendum relatif à la protection des données (« APD ») énonce leurs obligations en ce qui concerne le traitement et la sécurité des Données G-P à caractère personnel en lien avec les Services fournis par le Client en vertu du Contrat-cadre et les Parties conviennent d’être liées par le présent APD. Le présent ATD complète les conditions générales du Contrat-cadre et y est incorporé. En cas de conflit entre le présent ATD et tout autre accord entre les parties sur les questions énoncées aux présentes, le présent ATD prévaudra. Si le Client a déjà signé un addendum relatif à la protection des données en vigueur avec G-P, cet accord prévaudra sur le présent ATD, et le présent ATD n’aura aucune force ni effet, sauf accord contraire écrit entre le Client et G-P.

Attendu que :

- Lorsque G-P fournit au Client des services d’employeur de dossiers (« EOR »), G-P assume le rôle d’employeur légal pour toute personne sélectionnée par le Client (« Professionnels ») à embaucher.

- En ce qui concerne les Données à caractère personnel de ces Professionnels, G-P est un Responsable du traitement au cours de la relation de travail.

- En ce qui concerne les Données à caractère personnel des Professionnels collectées et utilisées par le Client à ses propres fins, le Client est également un Responsable du traitement ayant des obligations de confidentialité indépendantes.

- Lors de la prestation des services EOR, l’échange de Données à caractère personnel des Professionnels entre G-P et le Client est effectué dans le cadre d’une relation indépendante de Responsable du traitement à Responsable du traitement et les termes Responsable du traitement à Responsable du traitement définis à l’ article 2 ci-dessous s’appliqueront.

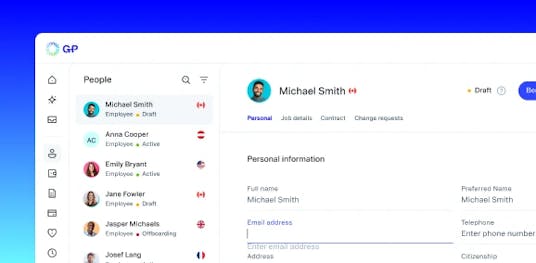

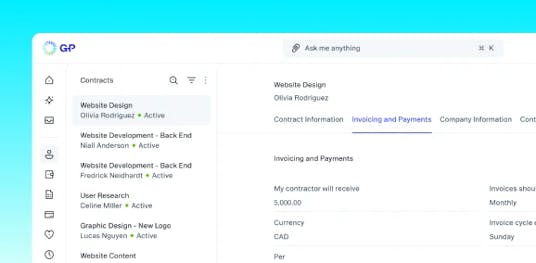

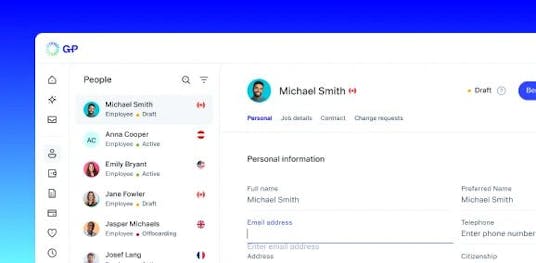

- G-P propose également divers produits logiciels en tant que service via G-Pla plateforme de (« GPP »), qui G-P permet au Client de gérer la relation avec ces Professionnels.

- En donnant au Client l’accès aux GPP, G-P est le Sous-traitant pour les données liées au compte téléchargées sur les GPP par les Utilisateurs autorisés désignés par le Client des GPP et les conditions de Responsable à Sous-traitant définies à l’ article 3 ci-dessous s’appliqueront.

G-P et le Client a convenu de ce qui suit :

1. DÉFINITIONS

1.1.Les termes non définis dans les présentes ont la signification qui leur est attribuée dans le Contrat-cadre. Les mots suivants dans le présent ATD ont les significations suivantes :

1.2. “Utilisateur autorisé » désigne une personne autorisée par le Client qui peut inclure soit un employé et/ou un sous-traitant du Client, soit un employé et/ou un sous-traitant du Client, pour accéder au PPG et l’utiliser pour le compte du Client, conformément à la signature du Contrat-cadre.

1.3. “Données du Client » désigne toute Donnée à caractère personnel liée à un Utilisateur autorisé ou à une personne physique identifiable qui est transférée, traitée ou stockée par G-P pour le compte du Client pour l’utilisation des GPP par le Client.

1.4. “ Lois sur la protection des données » désigne toutes les lois sur la protection des données et de la vie privée auxquelles une partie au présent Contrat est soumise et qui sont applicables aux Services fournis, y compris, le cas échéant, le RGPD, le RGPD du Royaume-Uni, les Lois suisses sur la protection des données, les Lois américaines sur la protection de la vie privée (y compris les lois étatiques et fédérales) et la LGPD du Brésil.

1.5. « RGPD » désigne le Règlement général sur la protection des données (UE) 2016/679.

1.6. “« GPP » désigne le logiciel propriétaire de , y compris, mais sans s G-P’y limiter, le logiciel, la version mobile, tout logiciel qu’il contient, et toutes les données mises à disposition par l G-P’utilisation du logiciel propriétaire de ou des services tiers, y compris leurs mises à jour, mises à niveau, plateforme en tant que service et documentation.

1.7. “EEE » désigne l’Espace économique européen.

1.8. “LGPD » désigne la Loi brésilienne n° 13.709, la Loi générale sur la protection des données personnelles, telle qu’elle peut être modifiée, remplacée ou remplacée.

1.9. « Master Agreemen t » désigne le contrat signé entre le Client et G-P pour la fourniture des Services.

1.10. « Politique de confidentialité » désigne la politique G-Pde confidentialité, telle que mise à jour de temps à autre, disponible sur https://www.globalization-partners.com/privacy-policy/

1.11. « Données des Professionnels » désigne les Données à caractère personnel des Professionnels traitées par G-P dans le cadre de sa prestation de services EOR au Client.

1.12. « Transfert restreint » désigne tout transfert de Données à caractère personnel vers un pays en dehors de l’EEE, du Royaume-Uni, de la Suisse ou du Brésil qui n’est pas soumis à une décision d’adéquation en vertu des Lois

1.13. « Services » désigne les services devant être fournis par le Client G-P en vertu du Contrat-cadre, qui peuvent inclure les services EOR, ainsi que l’accès et l’utilisation des GPP.

1.14. « Clauses contractuelles types » ou « CCS » signifie (i) lorsque le RGPD s’applique, les clauses contractuelles types annexées à la décision d’exécution (UE) 2021/914 de la Commission européenne des clauses contractuelles 4 Juin 2021 types pour le transfert de données à caractère personnel vers des pays tiers conformément au règlement (UE) 2016/679 du Parlement européen et du Conseil, disponible sur https://eur-lex.europa.eu/legal-content/EN/TXT/HTML/?uri=CELEX:32021D0914&from=EN (« CCT UE ») ; (ii) lorsque le RGPD du Royaume-Uni s’applique, les clauses types applicables en matière de protection des données adoptées en vertu de l’Article 46(2)(c), ou (d) lorsque le RGPD du Royaume-Uni désigne l’Addendum au transfert international de données (« Addenda du Royaume-Uni ») aux Clauses contractuelles types de l’UE émises par le Bureau du commissaire à l’information en vertu de l’article 119A(1) de la Loi sur la protection des données 2018, tel que ledit Addendum britannique peut être révisé en vertu de la Section 18 des présentes (« CCT britanniques ») ; (iii) lorsque les

1.15. “Lois suisses sur la protection des données » ou « FADP » désigne (i) la loi fédérale suisse sur la protection des données (datée Juin 19, 1992du 1 Mars, 2019) (« FDPA ») ; (ii) l’ ordonnance sur la loi fédérale sur la protection des données (« FODP ») ; et (iii) toutes les lois nationales sur la protection des données établies en vertu de, en vertu de, remplaçant ou succédant à, et toute législation remplaçant ou mettant à jour l’une des dispositions précédentes.

1.16. “Addendum britannique » désigne l’addendum au transfert international de données du Royaume-Uni aux Clauses contractuelles types de l’UE émises par le Commissaire à l’information du Royaume-Uni.

1.17. “Lois britanniques sur la protection des données » désigne le RGPD tel qu’enregistré dans la loi du Royaume-Uni en vertu de la section 3 de la Loi de l’Union européenne (retrait) du Royaume-Uni 2019 (« RGPD du Royaume-Uni ») et de la Loi sur la protection des données 2018 (ensemble, les « Lois britanniques sur la protection des données »).

1.18. “Lois américaines sur la protection de la vie privée » désigne les lois, ordonnances, réglementations et directives réglementaires applicables des États-Unis (États-Unis) relatives au traitement des données à caractère personnel, y compris, sans s’y limiter : (a) le CCPA ; (b) la Loi sur la protection des données des consommateurs de Virginie ; (c) la Loi sur la protection de la vie privée du Colorado ; (d) la Loi du Connecticut sur la protection des données et la surveillance en ligne ; (e) la Loi sur la protection de la vie privée des consommateurs de l’Utah ; et (f) toutes les lois d’État similaires

1.19. "Responsable du traitement » « Personne concernée », « Données à caractère personnel », « Informations à caractère personnel », « Violation de données », « Sous-traitant », « Traitement/Traitement », « Transfert restreint », « Prestataire de services » et/ou tout autre terme et concept similaire auront la signification définie dans les Lois sur la protection des données.

2. LE CONTRÔLE DES DONNÉES PERSONNELLES

2.1. Rôles des Parties. Lorsque G-P fonctionne en tant que Responsable du traitement indépendant, G-P doit se conformer à ses obligations en vertu des Lois sur la protection des données lors du Traitement des Données à caractère personnel et doit traiter les Données à caractère personnel comme décrit dans la Politique de confidentialité de disponible à G-Pl’adresse https://www.globalization-partners.com/privacy-policy/. Le Client se conformera à ses obligations en vertu des Lois sur la protection des données lors du Traitement des Données à caractère personnel en tant que Responsable du traitement. En aucun cas les Parties ne traiteront les Données à caractère personnel en vertu du présent ATD en tant que Responsables conjoints du traitement.

2.2. Responsabilités et reconnaissances. Chaque Partie peut traiter des Données à caractère personnel en vertu du présent ATD en ce qui concerne les Données des Professionnels en tant que Responsables du traitement indépendants. Les Parties conviennent de se conformer à leurs obligations respectives et de traiter toutes les Données à caractère personnel de manière équitable et légale conformément au présent ATD et à toutes les Lois sur la protection des données applicables aux opérations de Traitement des Données à caractère personnel de ladite Partie. Chaque Partie veillera à ce que son Traitement des Données à caractère personnel soit limité à la finalité du PPG fourni par G-P et repose sur un fondement juridique pour le traitement légal. Les Parties s’aideront mutuellement à se conformer à leurs obligations respectives en vertu des Lois sur la protection des données, y compris, mais sans s’y limiter, à s’entraider en cas de Violation de données, à répondre aux demandes des Personnes concernées et/ou des régulateurs.

Lois suisses sur la protection des données s’appliquent, les clauses types de protection des données applicables émises, approuvé ou reconnu par l’Autorité fédérale suisse de protection des données et le Bureau du commissaire à l’information (les « CCT suisses ») ; où la LGPD brésilienne s’applique, les clauses contractuelles types applicables, joint à la Résolution CD/ANPD n° 19/2024 promulguée par l’Autorité nationale brésilienne de protection des données (« ANPD »), telles qu’elles peuvent être modifiées de temps à autre (« CCT brésiliennes »).