ERGÄNZUNG ZUM DATENSCHUTZ

Der Kunde hat einen Rahmenvertrag oder einen Vertrag mit ähnlicher Art und ähnlichem Zweck (nachfolgend „Rahmenvertrag“) mit abgeschlossen G-P. Die Unterzeichnung eines solchen Rahmenvertrags kann die Verarbeitung personenbezogener Daten beinhalten. Der Kunde und G-P (gemeinsam als „Parteien“ bezeichnet) vereinbaren, dass dieser Datenschutznachtrag (Data Protection Addendum, „DPA“) ihre Verpflichtungen in Bezug auf die Verarbeitung und Sicherheit personenbezogener Daten im Zusammenhang mit den Dienstleistungen festlegt G-P, die dem Kunden im Rahmen des Rahmenvertrags bereitgestellt werden, und die Parteien vereinbaren, an diesen DPA gebunden zu sein. Dieser DPA ergänzt die Bedingungen im Rahmenvertrag und ist darin aufgenommen. Im Falle eines Konflikts zwischen diesem DPA und einer anderen Vereinbarung zwischen den Parteien zu den hierin dargelegten Fragen hat dieser DPA Vorrang. Wenn der Kunde bereits einen unterzeichneten Datenschutzzusatz mit in Kraft hat G-P, hat diese Vereinbarung Vorrang vor diesem DPA, und dieser DPA hat keine Gültigkeit oder Wirkung, es sei denn, der Kunde und haben schriftlich etwas anderes vereinbart G-P.

Wohingegen:

- Wenn er dem Kunden Dienstleistungen des Employer of Records („EOR“) G-P bereitstellt, G-P übernimmt er die Rolle des gesetzlichen Arbeitgebers für alle vom Kunden ausgewählten Personen („Fachleute“), die eingestellt werden sollen.

- In Bezug auf die personenbezogenen Daten dieser Fachkräfte G-P ist er im Laufe des Arbeitsverhältnisses ein Verantwortlicher.

- In Bezug auf die personenbezogenen Daten von Fachkräften, die vom Kunden für seine eigenen Zwecke erfasst und verwendet werden, ist der Kunde auch ein Verantwortlicher mit unabhängigen Datenschutzverpflichtungen.

- Bei der Erbringung der EOR-Dienstleistungen unterliegt der Austausch der personenbezogenen Daten von Fachkräften zwischen G-P und dem Kunden einer unabhängigen Beziehung zwischen Verantwortlichem und Verantwortlichem und es gelten die in Abschnitt 2 unten definierten Bedingungen zwischen Verantwortlichem und Verantwortlichem.

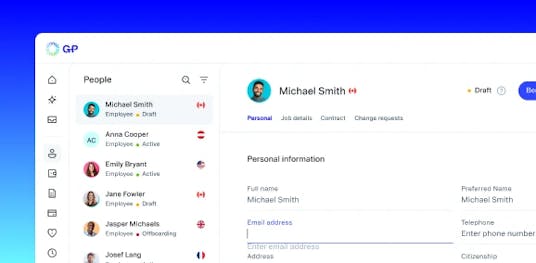

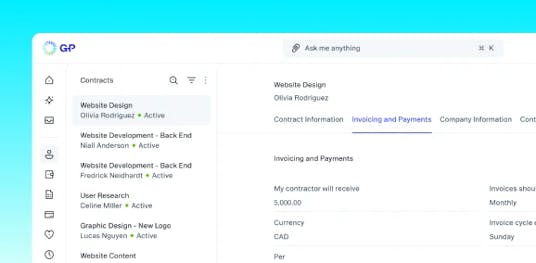

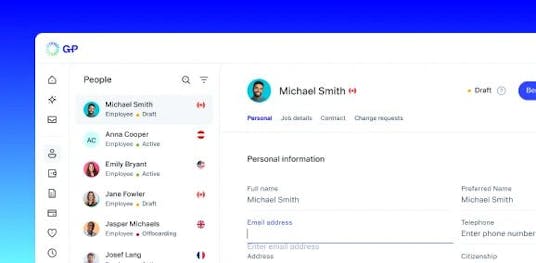

- G-P bietet auch verschiedene Software-as-a-Service-Produkte über G-Pdie Plattform („GPP“) von an, über die der Kunde die Beziehung zu diesen Fachleuten verwalten G-P kann.

- Wenn dem Kunden Zugriff auf GPP gewährt G-P wird, gilt der Auftragsverarbeiter für die kontobezogenen Daten, die von den vom Kunden ernannten autorisierten Nutzern von GPP in das GPP hochgeladen werden, und die in Abschnitt 3 unten definierten Bedingungen für Verantwortliche und Auftragsverarbeiter.

G-P und der Kunde hat Folgendes vereinbart:

1. DEFINITIONEN

1.1. Begriffe, die hierin nicht definiert sind, haben die im Rahmenvertrag festgelegte Bedeutung. Die folgenden Wörter in diesem DPA haben die folgenden Bedeutungen:

1.2. “Autorisierter Benutzer“ bezeichnet eine Person, die vom Kunden zugelassen wird und die entweder einen oder den Mitarbeiter und/oder Auftragnehmer des Kunden einschließen kann, um im Namen des Kunden gemäß der Unterzeichnung des Rahmenvertrags auf die GPP zuzugreifen und diese zu nutzen.

1.3. “Kundendaten“ bezeichnet alle personenbezogenen Daten, die sich auf einen autorisierten Nutzer oder eine identifizierbare natürliche Person beziehen, die G-P im Auftrag des Kunden zur Nutzung der GPP durch den Kunden übertragen, verarbeitet oder gespeichert werden.

1.4. “ Datenschutzgesetze“ bezeichnet alle Datenschutzgesetze, denen eine Partei dieser Vereinbarung unterliegt und die für die erbrachten Dienstleistungen gelten, einschließlich, wo zutreffend, aber nicht beschränkt auf, DSGVO, britische DSGVO, Schweizer Datenschutzgesetze, US-Datenschutzgesetze (einschließlich Landes- und Bundesgesetze) und Brasilien LGPD.

1.5. „DSGVO“ bezeichnet die Datenschutz-Grundverordnung (EU) 2016/679.

1.6. “„GPP“ bezeichnet die G-Pproprietäre Software von , einschließlich, aber nicht beschränkt auf die Software, die mobile Version, die darin enthaltene Software und alle Daten, die durch die Nutzung entweder der G-Pproprietären Software von oder der Dienste von Drittanbietern zur Verfügung gestellt werden, einschließlich deren Updates, Upgrades, Plattform-as-a-Service und Dokumentation.

1.7. “EWR“ bezeichnet den Europäischen Wirtschaftsraum.

1.8. “LGPD“ bezeichnet das brasilianische Gesetz Nr. 13.709, das allgemeine Gesetz zum Schutz personenbezogener Daten in der jeweils gültigen Fassung.

1.9. „Master Agreemen t“ bezeichnet die zwischen dem Kunden und G-P für die Erbringung der Dienstleistungen abgeschlossene Vereinbarung.

1.10. „Datenschutzrichtlinie“ bezeichnet G-Pdie Datenschutzrichtlinie von , die von Zeit zu Zeit aktualisiert wird und unter https://www.globalization-partners.com/privacy-policy/

1.11. „Professional-Daten“ bezeichnet die personenbezogenen Daten von Fachkräften, die G-P im Rahmen ihrer EOR-Dienstleistungsbereitstellung für den Kunden verarbeitet werden.

1.12. „Eingeschränkte Übermittlung“ bezeichnet jede Übermittlung personenbezogener Daten in ein Land außerhalb des EWR, des Vereinigten Königreichs, der Schweiz oder Brasiliens, das keiner Angemessenheitsentscheidung gemäß den geltenden Datenschutzgesetzen unterliegt und daher angemessene Schutzmaßnahmen gemäß den geltenden Datenschutzgesetzen erfordert.

1.13. „Dienstleistungen“ bezeichnet die Dienstleistungen, die dem Kunden im Rahmen der Rahmenvereinbarung G-P von zu erbringen sind, was die EOR-Dienstleistungen und den Zugriff auf und die Nutzung von GPP umfassen kann.

1.14. „Standardvertragsklauseln“ oder „SCCs“ bezeichnen (i), wenn die DSGVO gilt, die dem Durchführungsbeschluss (EU) 2021/914 der Europäischen Kommission beigefügten Standardvertragsklauseln 4 Juni 2021 für die Übermittlung personenbezogener Daten in Drittländer gemäß der Verordnung (EU) 2016/679 des Europäischen Parlaments und des Rates, verfügbar unter https://eur-lex.europa.eu/legal-content/EN/TXT/HTML/?uri=CELEX:32021D0914&from=EN („EU SCCs“); (ii) wenn die britische DSGVO gilt, die anwendbaren Standard-Datenschutzklauseln, die gemäß Artikel 46(2)(c) verabschiedet wurden, oder (d) wenn die britische DSGVO den Nachtrag zur internationalen Datenübertragung („Nachtrag zum Vereinigten Königreich“) zu den EU-Standardvertragsklauseln bezeichnet, die vom Büro des Informationsbeauftragten gemäß s.119A(1) des Datenschutzgesetzes 2018 herausgegeben wurden, als solches UK Addendum kann gemäß Abschnitt 18 darin überarbeitet werden („UK SCCs“); (iii) wenn die Schweizer Datenschutzgesetze gelten, die jeweils geltenden Standarddatenschutzklauseln erlassen, von der Eidgenössischen Datenschutzbehörde und dem Information Commissioner’s Office (die „Schweizer Plattenepithelkarzinome“) genehmigt oder anerkannt; wo die brasilianische LGPD gilt, die anwendbaren Standardvertragsklauseln, beigefügt zu Resolution CD/ANPD Nr. 19/2024 , veröffentlicht von der brasilianischen nationalen Datenschutzbehörde („ANPD“), in der jeweils gültigen Fassung („Brasilien-SCCs“).

1.15. “Schweizer Datenschutzgesetze“ oder „FADP“ bezeichnet (i) das Schweizer Bundesdatenschutzgesetz (vom Juni 19, 1992, 1. März 2019) („DSG“); (ii) die Verordnung über das Bundesgesetz über den Datenschutz („DSG“); und (iii) alle nationalen Datenschutzgesetze, die gemäß den Gesetzen, die eine der vorstehenden Bestimmungen ersetzen oder aktualisieren, erlassen wurden.

1.16. “UK Addendum“ bezeichnet den Nachtrag zur internationalen Datenübertragung im Vereinigten Königreich zu den EU-Standardvertragsklauseln, die vom britischen Informationsbeauftragten herausgegeben wurden.

1.17. “Datenschutzgesetze des Vereinigten Königreichs“ bezeichnet die DSGVO, wie sie gemäß Abschnitt 3 des Europäischen Unionsgesetzes (Widerrufsgesetz) 2019 des Vereinigten Königreichs („GB-DSGVO“) und des Datenschutzgesetzes 2018 (zusammen „GB-Datenschutzgesetze“) in das Recht des Vereinigten Königreichs aufgenommen wurde.

1.18. “US-Datenschutzgesetze“ bezeichnet die geltenden Gesetze, Anordnungen, Vorschriften und regulatorischen Leitlinien der Vereinigten Staaten (USA), die sich auf die Verarbeitung personenbezogener Daten beziehen, einschließlich, aber nicht beschränkt auf: (a) den CCPA; (b) den Verbraucherdatenschutzgesetz von Virginia; (c) den Colorado Privacy Act; (d) den Connecticut Act betreffend Datenschutz und Online-Überwachung; (e) den Utah Consumer Privacy Act; und (f) alle ähnlichen staatlichen Gesetze

1.19. "Verantwortlicher, „betroffene Person“, „personenbezogene Daten“, „personenbezogene Daten“, „Datenschutzverletzung“, „Auftragsverarbeiter“, „Verarbeitung/Verarbeitung“, „Eingeschränkte Übermittlung“, „Dienstleister“ und/oder andere ähnliche Begriffe und Konzepte haben die in den Datenschutzgesetzen definierte Bedeutung.

2. KONTROLLE PERSONENBEZOGENER DATEN

2.1. Rollen der Parteien. Wenn sie als unabhängiger Verantwortlicher G-P tätig sind, G-P müssen sie ihre Pflichten des Verantwortlichen gemäß den Datenschutzgesetzen bei der Verarbeitung personenbezogener Daten einhalten und die personenbezogenen Daten gemäß der Datenschutzrichtlinie von verarbeiten, G-Pdie unter verfügbar ist https://www.globalization-partners.com/privacy-policy/. Der Kunde muss seine Verpflichtungen gemäß den Datenschutzgesetzen bei der Verarbeitung personenbezogener Daten als Verantwortlicher erfüllen. In keinem Fall werden die Parteien personenbezogene Daten im Rahmen dieser DPA als gemeinsame Verantwortliche verarbeiten.

2.2. Verantwortlichkeiten und Bestätigungen. Jede Partei kann personenbezogene Daten im Rahmen dieses DPA in Bezug auf die Daten von Fachkräften als unabhängige Datenverantwortliche verarbeiten. Die Parteien verpflichten sich, ihre jeweiligen Verpflichtungen zu erfüllen und personenbezogene Daten fair und rechtmäßig in Übereinstimmung mit diesem DPA und allen Datenschutzgesetzen zu verarbeiten, die für die Verarbeitung personenbezogener Daten dieser Partei gelten. Jede Partei muss sicherstellen, dass ihre Verarbeitung personenbezogener Daten auf den Zweck des GPP beschränkt ist, der von der GPP bereitgestellt wird, G-P und auf einem rechtlichen Grund für die rechtmäßige Verarbeitung basiert. Die Parteien unterstützen sich gegenseitig bei der Erfüllung ihrer jeweiligen Verpflichtungen gemäß den Datenschutzgesetzen, einschließlich, aber nicht beschränkt auf die gegenseitige Unterstützung bei einer Datenschutzverletzung, die Beantwortung von Anfragen betroffener Personen und/oder Aufsichtsbehörden.